微软证实俄罗斯黑客窃取了源代码和客户机密,数据泄露引发关注

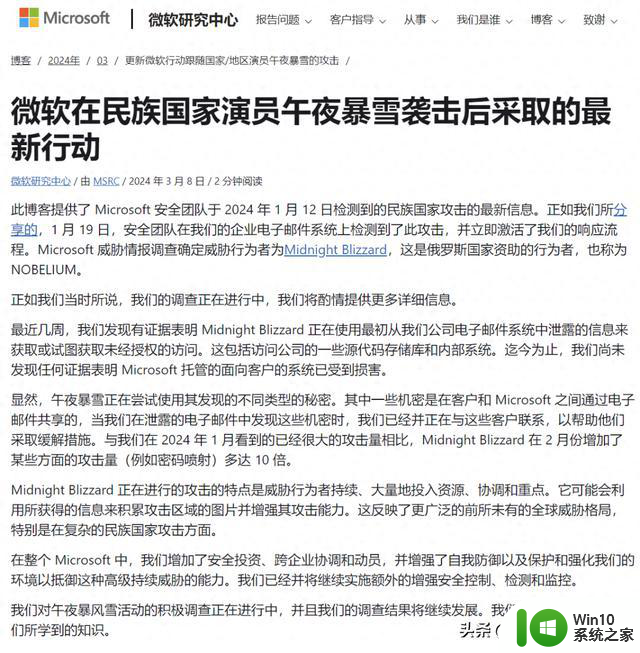

微软表示,与我们在 2024 年 1 月看到的已经很大的攻击量相比,2 月份黑客在某些方面的攻击量增加了 10 倍之多。

微软安全团队表示(https://msrc.microsoft.com/blog/2024/03/update-on-microsoft-actions-following-attack-by-nation-state-actor-midnight-blizzard/),最近几周。有证据表明俄罗斯外国情报局 (SVR) 的网络间谍组织一直在使用从该公司企业电子邮件环境中窃取的信息。

黑客正在利用他们在 11 月份事件中获取的信息(该事件于 1 月份发现)“获得或试图获得未经授权的访问”。

Midnight Blizzard(午夜暴雪)正在尝试使用它发现的与客户共享的不同类型的秘密。一月份,Midnight Blizzard 被发现试图渗透微软公司系统。

“这包括访问公司的一些源代码存储库和内部系统。迄今为止,我们还没有发现任何证据表明微软托管的面向客户的系统已受到损害。”微软表示。

周五的警告涉及微软称为 Midnight Blizzard 的网络间谍组织,美国政府已将其与 SVR 联系起来。

“很明显,午夜暴雪正在尝试使用它发现的不同类型的秘密。其中一些机密是在客户和微软之间通过电子邮件共享的,当我们在泄露的电子邮件中发现这些机密时,我们已经并且正在与这些客户联系,以帮助他们采取缓解措施。”微软表示。

微软表示,该组织大大增加了操作的某些方面,例如“密码喷射攻击”,或使用多个帐户上发现的密码来尝试访问。

该公司补充说,该组织可能正在利用其拥有的信息“积累攻击区域的图片并增强其攻击能力”。对该活动的调查仍在进行中,但微软警告称,此次攻击的特点是“持续、投入资源、协调和重点。”

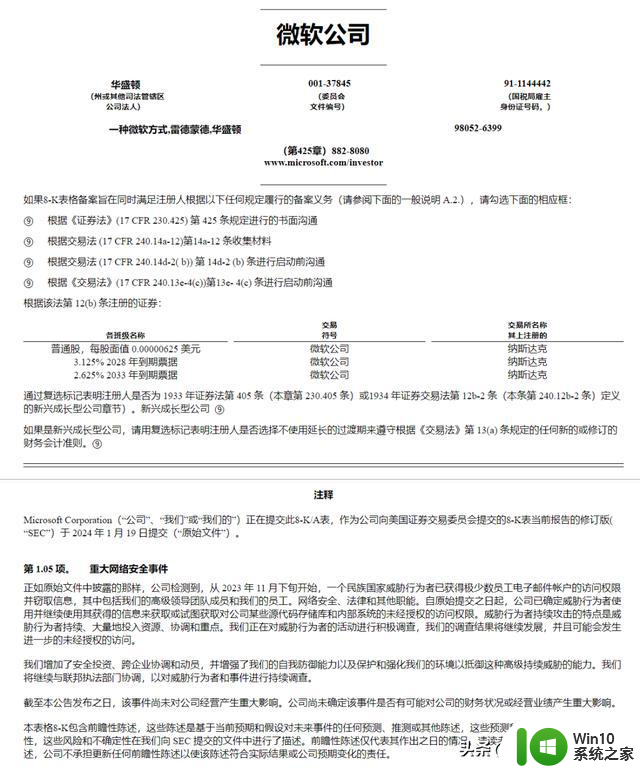

微软向美国证券交易委员会 (SEC)提交了文件(https://m.sec.gov/Archives/edgar/data/789019/000119312524062997/d808756d8ka.htm),重申了博文中的内容。

Midnight Blizzard(午夜暴雪)也被西方网络安全研究人员称为 Cozy Bear、BlueBravo 和 APT29。

微软最初于 1 月 19 日宣布了该问题,并表示该活动始于 2023 年 11 月下旬,当时黑客入侵了一个测试帐户,并访问了微软高级领导团队以及涉及网络安全、法律和其他职能的员工的电子邮件帐户。

黑客在攻击过程中窃取了电子邮件和附加文档。微软的一项调查表明,黑客正在寻找有关他们自己的信息。微软因没有解释黑客如何从他们所谓的“非生产测试帐户”进入公司高级领导的收件箱而受到批评。

微软曾将其称为 Nobelium,Midnight Blizzard 因其 2020 年对科技公司 SolarWinds 的攻击而闻名,这使得它能够广泛接触到几家大公司以及国防部、司法部、商务部、财政部、国务院和其他美国政府部门。

上周,英国国家网络安全中心 (NCSC) 和五眼联盟的国际合作伙伴警告(https://therecord.media/russia-svr-espionage-hacking-cloud-five-eyes-warning)称,SVR 正在调整其技术,以入侵已将网络转移到云托管环境中的组织。

在过去 12 个月中,黑客“被发现窃取系统颁发的访问令牌以危害受害者帐户”。如果黑客破坏了有权访问公司资源的个人非托管设备,这些访问令牌可能会被盗。

参考链接:https://thehackernews.com/2024/03/microsoft-confirms-russian-hackers.html